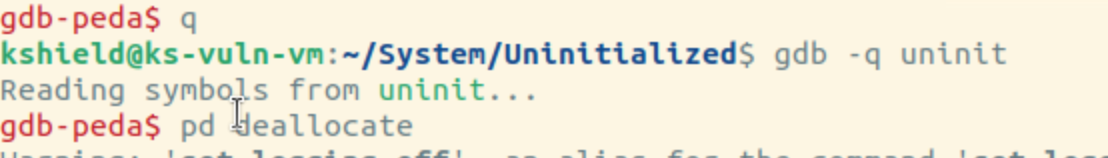

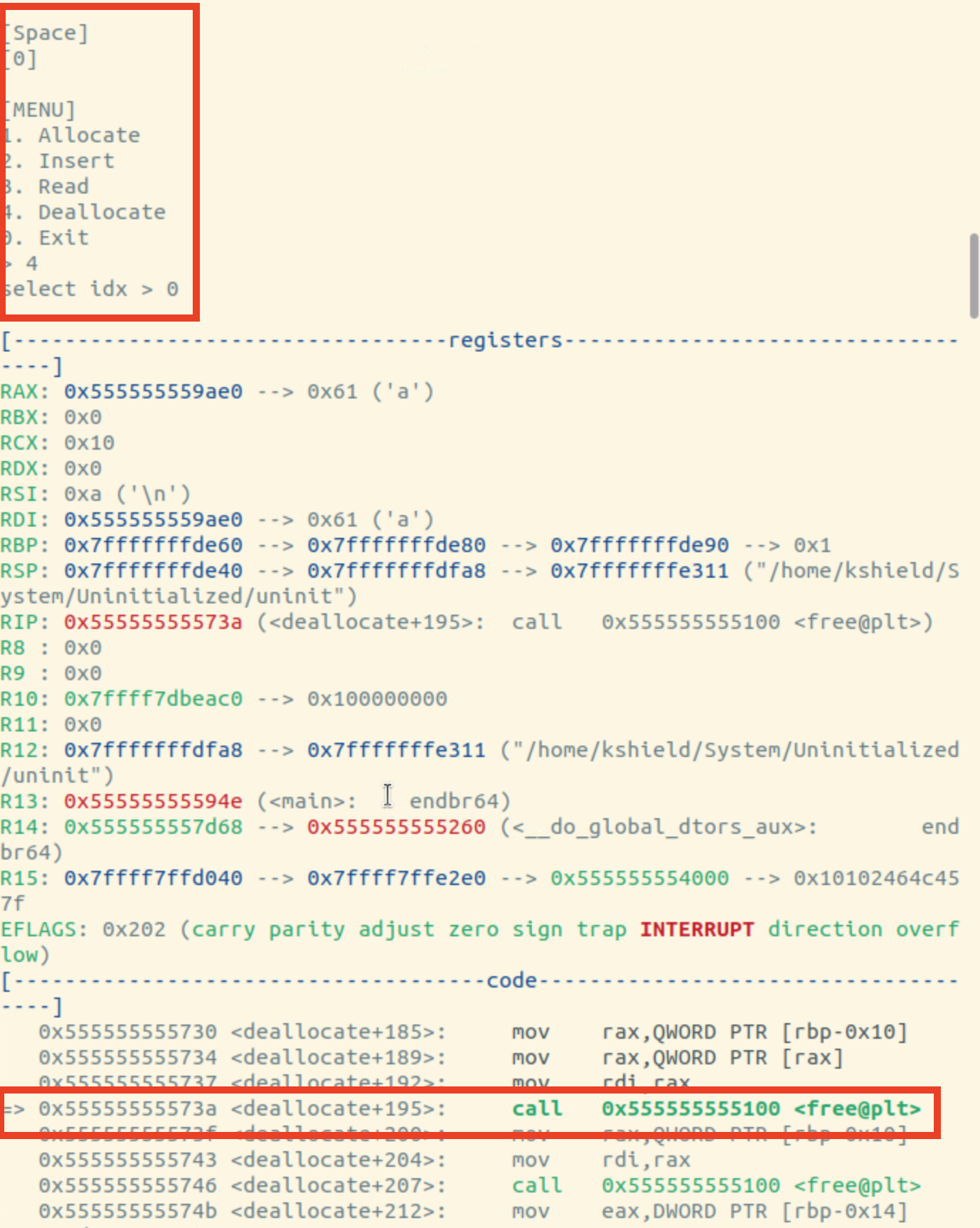

함수 중단.

이때 rdi값 확인

rdi에 정상적인 값.

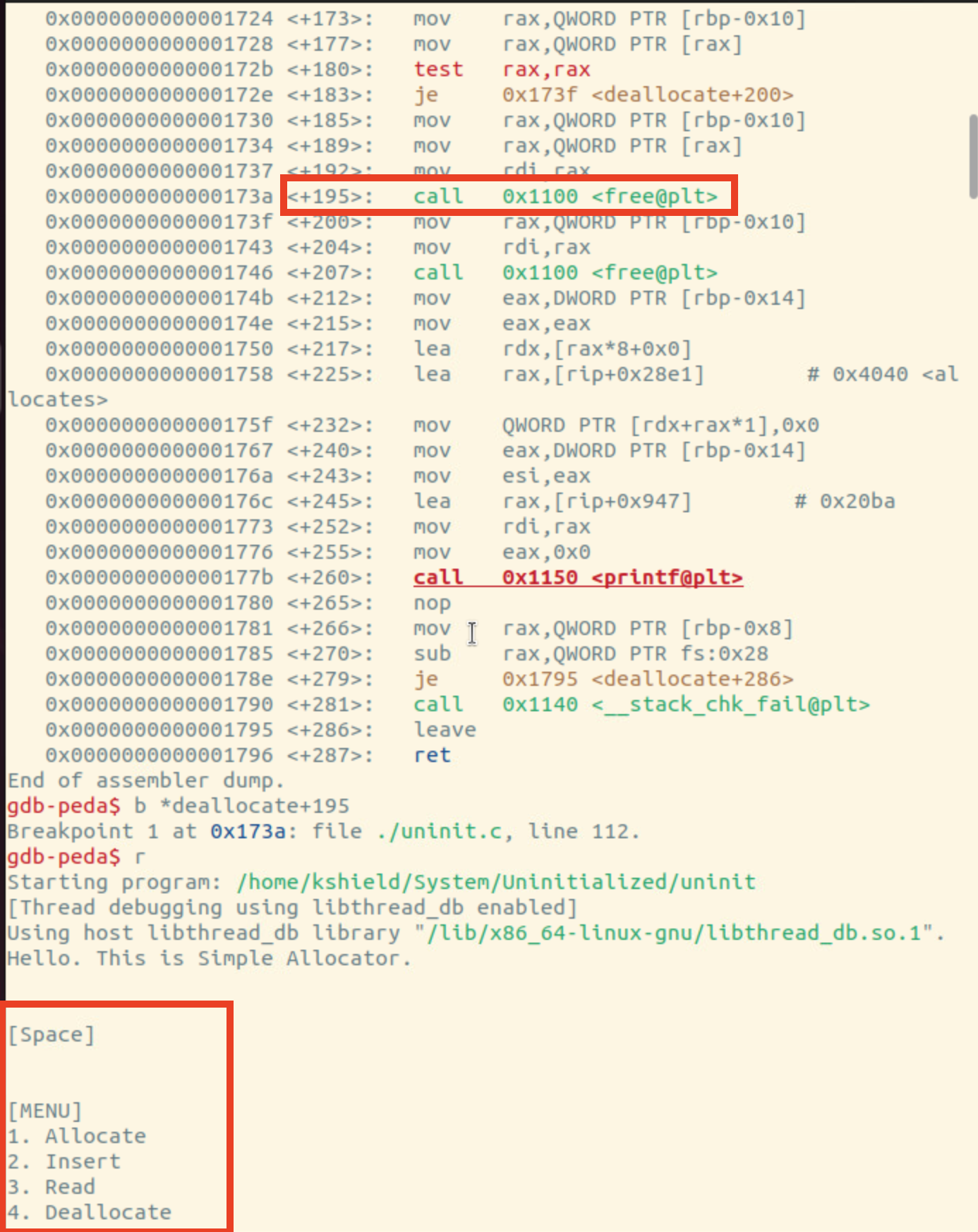

rdi의 전/후 값 비교 잘해야 함

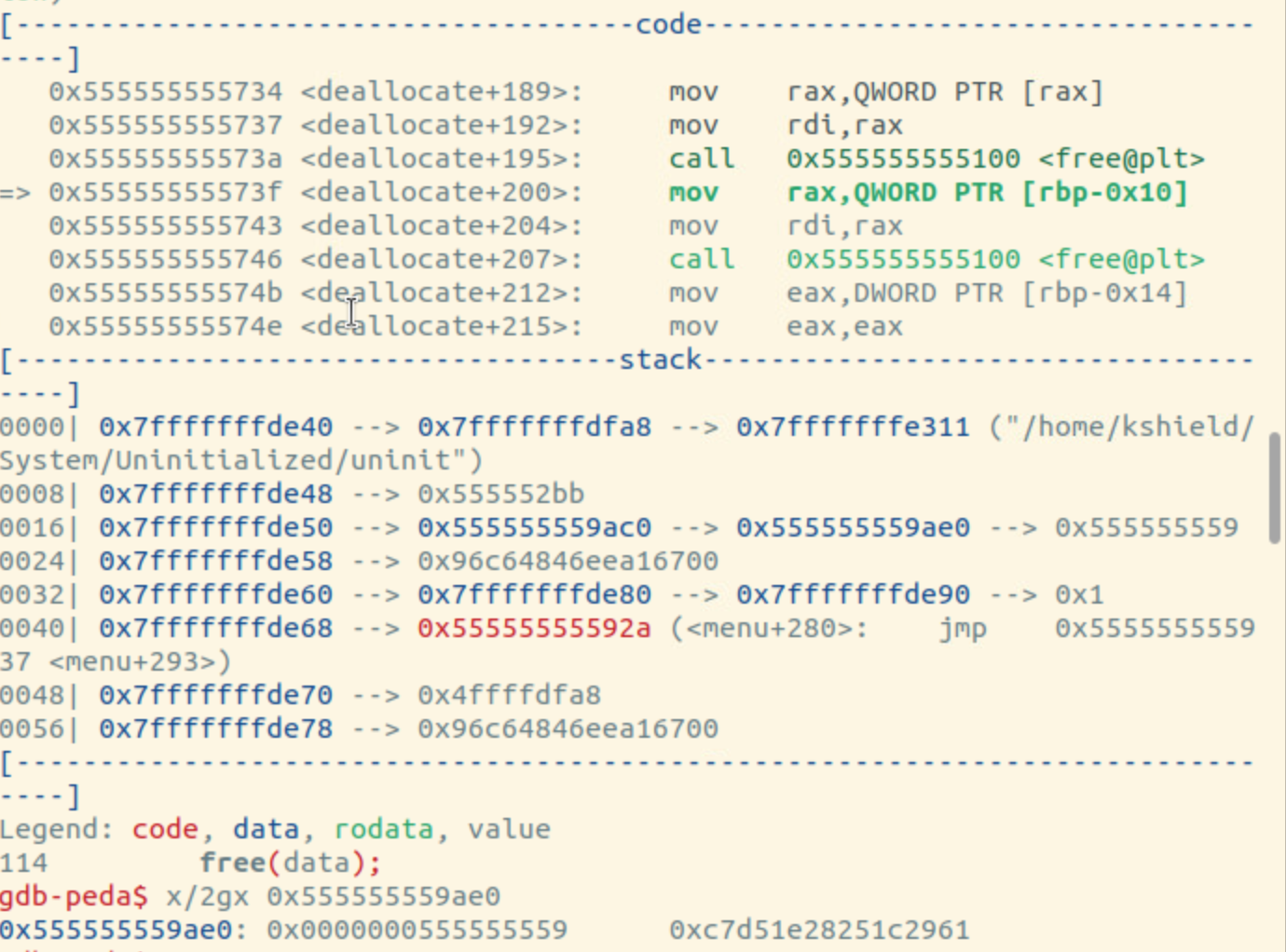

ni해서 넘어가면

ni하고 rdi의 주소값을 확인해서 안에 든 내용을 확인 해보니까 주소값이 아닌 다른 이상한 게 들어 있음

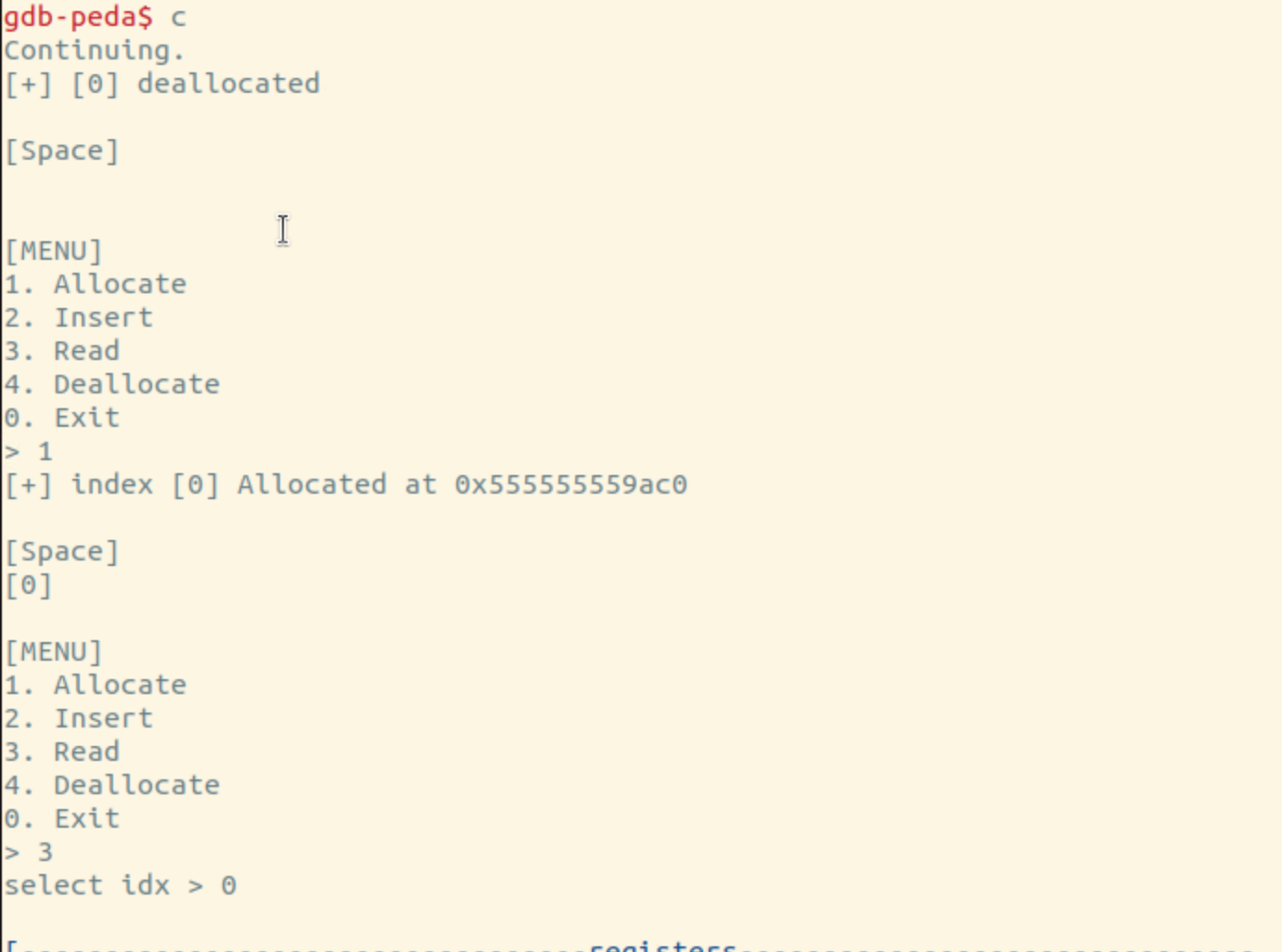

컨티뉴 해서 삭제한 인덱스의 내용을 확인하려 하니까 segmentation 에러가 남

멈춘 위치을 보니까 rdi의 주소값을 뭐 어떻게 했는데 fault가 떴기 때문에 rdi에서 문제가 있음을 알 수 있음

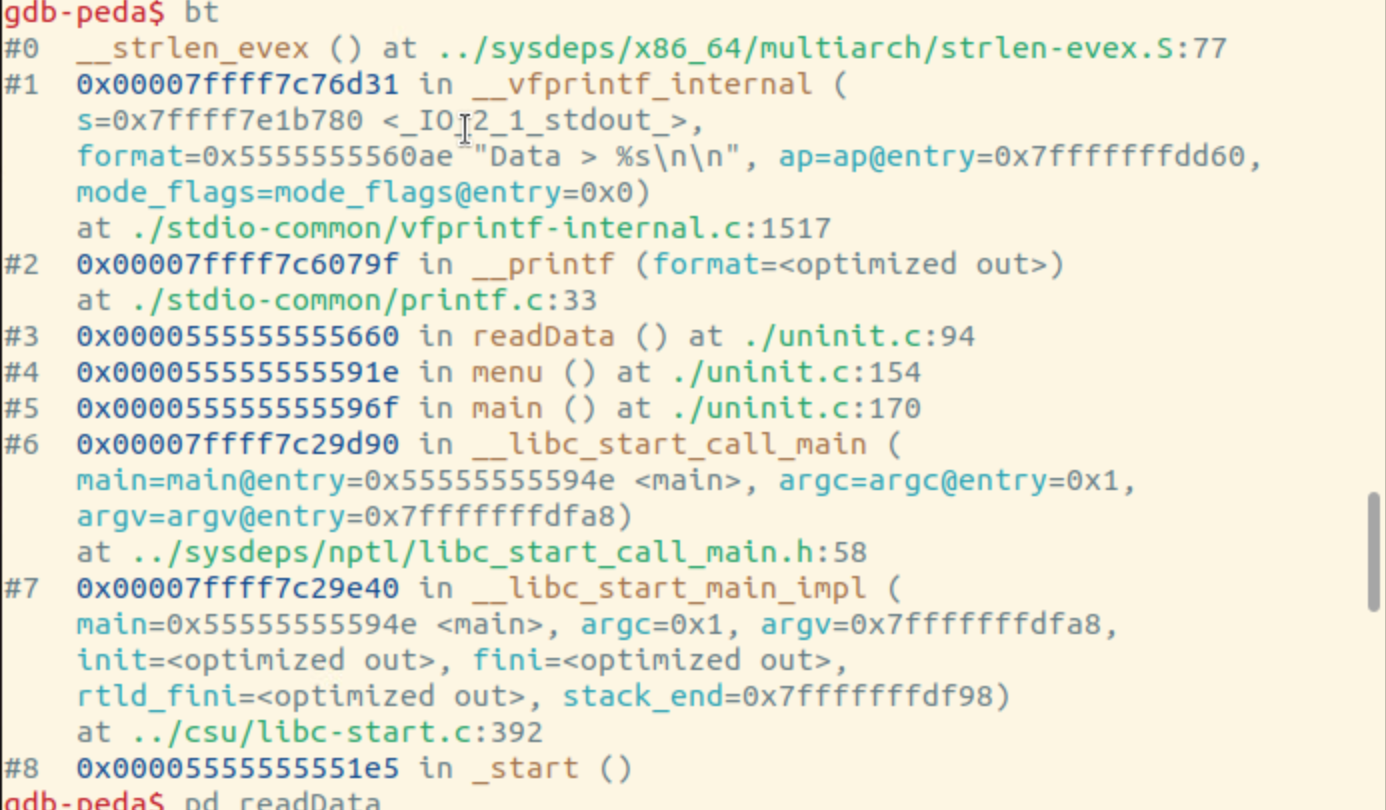

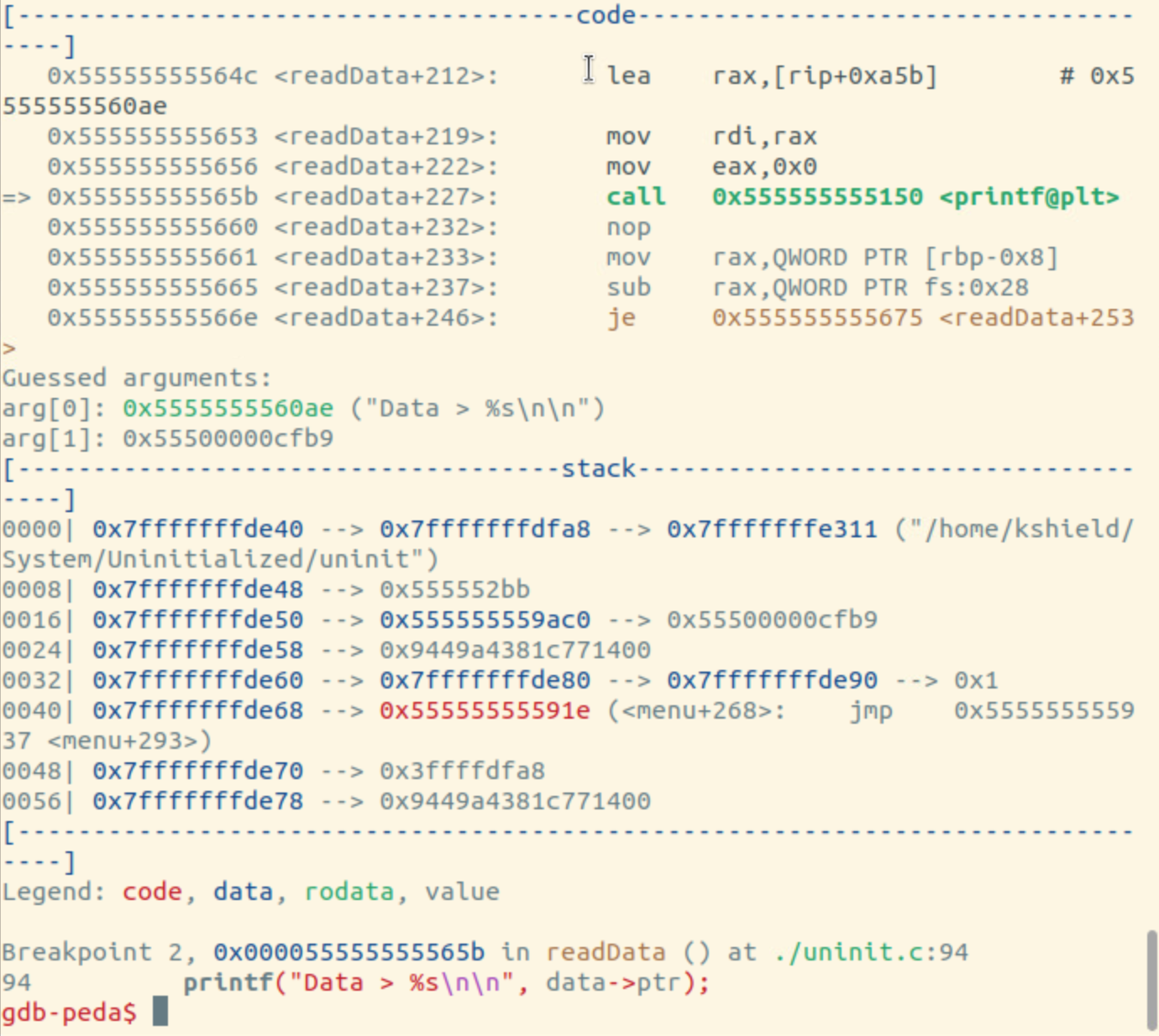

그래서 bt(back trace?)로 확인 해보니까 printf 쪽 문제 확인. 여기는 readData함수 발생 시 나오는 printf를 찾음

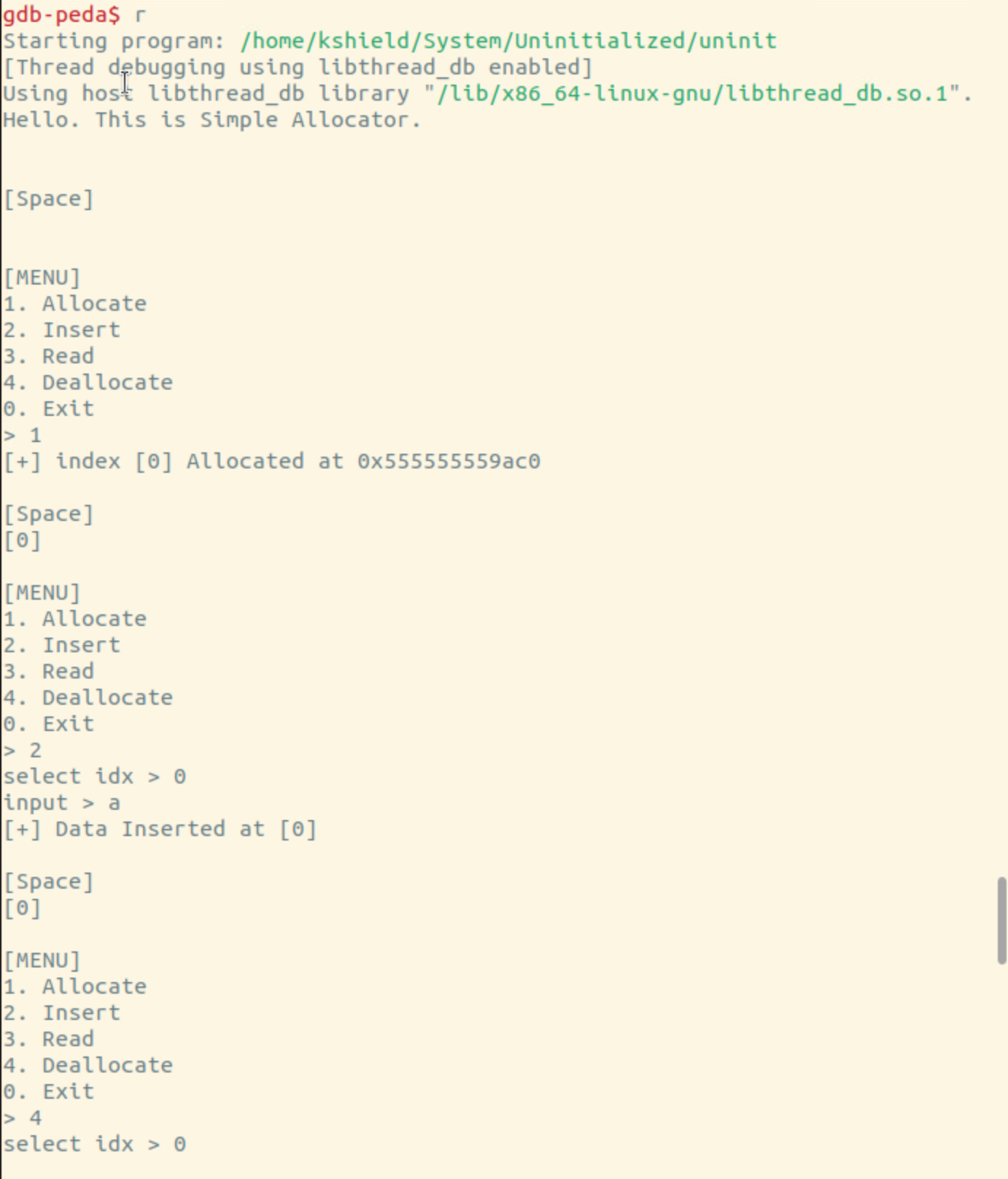

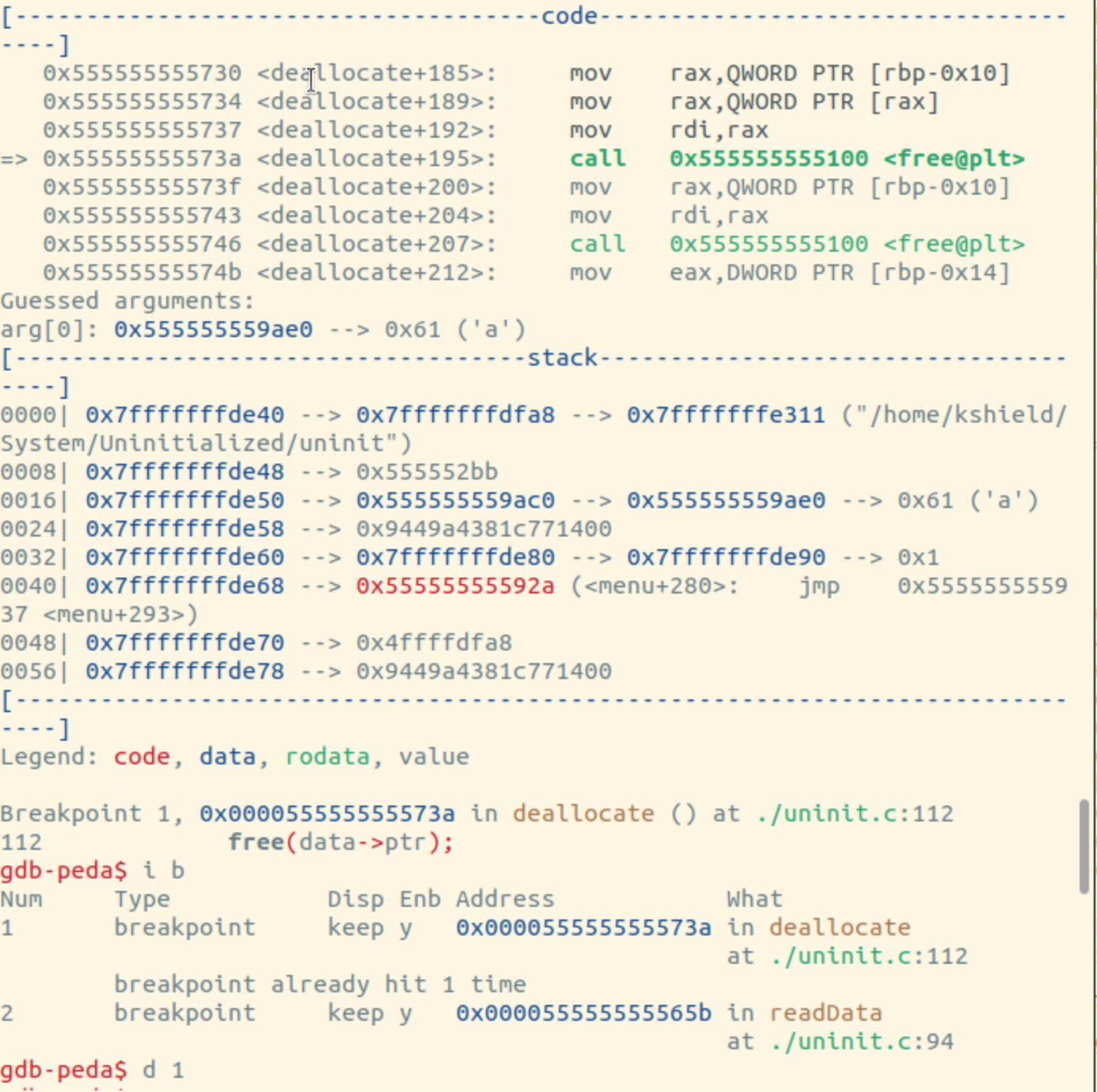

pd readData로 전체 확인하고, 227번째에서 prin를 call하는 것 확인 여기에 bp 걸고 다시 분석 시작

진행

bp 1번 지우고,

read해서 에러 나게

두 번째 인자 data->ptr이 이상하다. 확인

해당 게시글은 복습을 위한 실습 내용 필기이므로 올바르지 않은 정보가 포함되어 있습니다.

'K-Shield.Jr' 카테고리의 다른 글

| [취약점분석] BOF(시스템 해킹 실습 4일차) (1) | 2024.07.20 |

|---|---|

| [취약점분석] Type Confusion, Format String Bug(시스템 해킹 실습 3일차) (0) | 2024.07.18 |

| [공통과정] 시스템 해킹/OOB, Format String 실습 및 메모리 보호기법 (2) | 2024.07.18 |

| [취약점분석] Command Injection(시스템 해킹 실습 1일차) (0) | 2024.07.18 |

| [취약점분석] Integer Overflow, Uninitialized(시스템 해킹 실습 2일차) (1) | 2024.07.18 |